Monitorowanie zdarzeń ochroni firmę i dane

Bezpieczeństwo firmowych zasobów można zapewnić na różne sposoby. Jednym z nich jest bieżąca analiza logów generowanych przez różnego typu systemy. Takie rozwiązanie oferuje ed&r Polska – dystrybutor oprogramowania GFI EventsManager.

Firma ed&r Polska to lubelski dystrybutor z wartością dodaną, specjalizujący się w oprogramowaniu związanym z bezpieczeństwem sieci teleinformatycznych. Ma w swoim portfolio produkty takich firm jak: GFI Software, GFI MAX, Secunia, Altaro, Radar Services, Cyan, ThreatTrack oraz Norman.

– Jesteśmy małym przedsiębiorstwem i w związku z tym mamy bardzo indywidualne podejście do partnerów – mówi Jakub Sieńko, dyrektor handlowy ed&r Polska. – Nasza oferta jest uniwersalna, dzięki czemu współpracujący z nami resellerzy i integratorzy realizowali wdrożenia zarówno w mikrofirmach, jak też w przedsiębiorstwach zatrudniających kilkanaście tysięcy pracowników.

Partnerzy ed&r Polska po zarejestrowaniu się w systemie dystrybutora mogą liczyć na wiele korzyści, m.in. darmowe klucze licencyjne oprogramowania (do własnego użytku), dostęp do polskojęzycznych materiałów promocyjnych, webinariów, prezentacji, szkoleń handlowych i technicznych. Lubelska firma świadczy także wsparcie przed- oraz posprzedażne i oferuje kontakty do potencjalnych klientów. Każdy z producentów, których dystrybutorem jest ed&r Polska, prowadzi własny program partnerski, do udziału w którym zaprasza resellerów.

Wewnętrzny audyt przyspieszy dochodzenie

Aby ciągłość funkcjonowania firmy nie była zagrożona, konieczne jest zastosowanie monitoringu sieci w czasie rzeczywistym. Daje to możliwość korelowania i analizowania zebranych danych, a także generowania odpowiednich raportów. Dlatego jednym z wyróżniających się produktów w ofercie ed&r Polska jest oprogramowanie GFI EventsManager przeznaczone do analizy i archiwizowania dzienników zdarzeń systemowych, tworzonych codziennie przez firmowe rozwiązania IT. To cenne źródło informacji, które umożliwia pozostawanie w zgodzie z obowiązującym prawem i ułatwia ochronę zasobów przed zagrożeniami. GFI EventsManager zapewnia doskonałą wydajność skanowania, przekraczającą ponad 6 mln zdarzeń na godzinę.

GFI EventsManager pozyskuje informacje o wielu rodzajach zdarzeń, z takich źródeł jak: W3C, pliki zdarzeń Windows i Linux (Syslog), audyt zdarzeń serwerów SQL oraz Oracle. Potrafi także pobierać informacje z „pułapek” SNMP traps generowanych przez firewalle, routery, systemy telefoniczne i inny aktywny sprzęt sieciowy. Dzięki zgodności programu z protokołem SNMP użytkownicy mogą monitorować wszystkie urządzenia w swojej sieci i mieć wgląd w status pracy każdego z nich. Analiza informacji zebranych z komputerów i innych urządzeń może być bardziej szczegółowa, a decyzje dotyczące dalszych działań podejmowanie znacznie szybciej.

Analizując w czasie rzeczywistym zdarzenia związane z bezpieczeństwem, GFI EventsManager działa jak wykrywacz włamań do systemu umieszczony na hoście. Zapewnia lokalizowanie intruzów i wychwytywanie naruszeń zasad bezpieczeństwa. Dzięki temu nie ma konieczności stosowania specjalistycznych rozwiązań służących do wykrywania włamań do firmowej sieci.

Logi zdarzeń oraz rozbudowany system checków mogą posłużyć też jako punkt odniesienia, gdy w firmie zdarzy się niepożądana sytuacja. Natychmiastowy dostęp do historii zdarzeń pozwala na przeprowadzenie analiz eksperckich, bez ponoszenia kosztów audytów czy innych zewnętrznych ekspertyz. W tym obszarze GFI EventsManager jest zgodny z szeregiem obowiązujących na świecie aktów prawnych (m.in. Basel II, PCI, HIPAA itp.).

Artykuł powstał we współpracy z firmą ed&r Polska.

Podobne artykuły

Vertiv Environet Alert: monitorowanie niewielkich centrów danych

Przystępne cenowo, łatwe we wdrożeniu i użyciu oprogramowanie Vertiv zapewnia wysoce funkcjonalne zarządzanie i monitorowanie centrów przetwarzania danych dla MŚP.

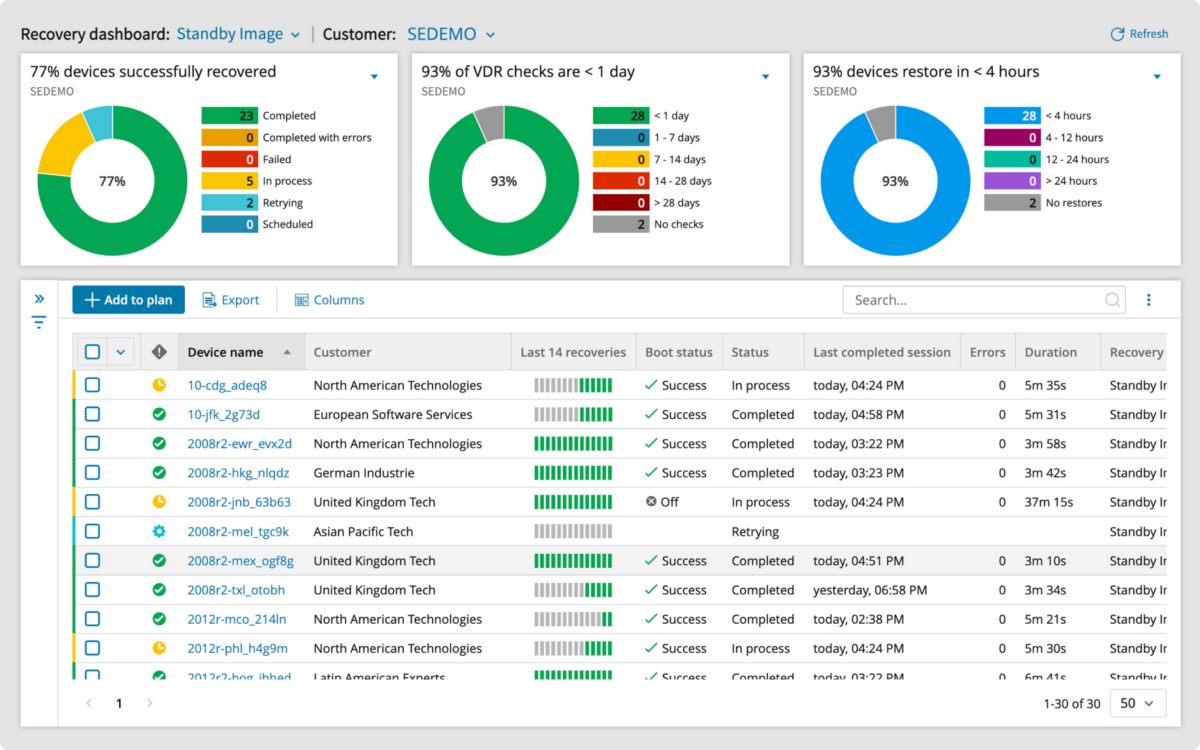

Cove Data Protection – ochrona danych w chmurze jako usługa

Świadczona przez firmę N-able usługa Cove Data Protection udostępnia użytkownikom wiele funkcji związanych z tworzeniem kopii zapasowych w chmurze z fizycznych i wirtualnych serwerów, stacji roboczych oraz środowiska Microsoft 365.

Bezpieczeństwo infrastruktury krytycznej

Ochrona infrastruktury krytycznej zależy nie tylko od oceny ryzyka cyberzagrożeń dla jej integralności, znajomości wektorów ataku i zapewnienia bezpieczeństwa sieci informatycznej. Trzeba brać pod uwagę także awarie sprzętu, ryzyko błędu ludzkiego, klęski żywiołowe oraz przerwy w dostawie prądu.