Banki na celowniku

To oczywiste, że banki znajdują się wśród instytucji, które są najbardziej zagrożone cyberatakami. Dysponują nie tylko wielkimi zapasami gotówki, ale też bezcennymi informacjami na temat klientów.

Zdaniem Boston Consulting Group firmy świadczące usługi finansowe są trzysta razy bardziej narażone na cyberataki niż inne podmioty. Nic więc dziwnego, że na radzenie sobie z zagrożeniami i ich następstwami wydają więcej niż jakikolwiek inny sektor gospodarki. Aby zminimalizować ryzyko strat finansowych, konsekwencji prawnych i utraty reputacji, gotowe są do wdrażania odpowiednich rozwiązań z zakresu ochrony i zarządzania ryzykiem, jak też wynagradzania specjalistów z obszaru cyberbezpieczeństwa. Tym bardziej, że usługi finansowe i ubezpieczeniowe to sektory regulowane. Jeśli jakiś podmiot z tej branży nie zadba o zgodność z regulacjami, może zostać pociągnięty do odpowiedzialności. Regulator może nałożyć karę finansową, a nawet nakazać zamknięcie firmy. Przy czym samo zachowanie zgodności z regulacjami nie stanowi gwarancji bezpieczeństwa. Poszczególne firmy z tego sektora, działając w najróżniejszych niszach, mogą być narażone na zupełnie inne ryzyka.

Złe priorytety i ataki „as a service”

Pomimo rosnącej potrzeby zwiększania ochrony informacji i odporności na cyberzagrożenia, BCG twierdzi, że wiele instytucji finansowych jest źle przygotowanych do skutecznego reagowania na incydenty bezpieczeństwa. Zdaniem analityków zbyt często zabezpieczenia nie stanowią dla ich zarządów kwestii priorytetowej. Ponadto za duży nacisk kładzie się na zapobieganie zagrożeniom, a za mały na ich wykrywanie i reagowanie. W firmach świadczących usługi finansowe i ubezpieczeniowe brakuje też specjalistów i wiedzy z zakresu cyberbezpieczeństwa, a także niedostateczna jest świadomość najlepszych praktyk z tej dziedziny. Działy IT w tych firmach zmagają się też ze stresem związanym z obsługą coraz większej liczby niepokojących

czy wręcz szkodliwych incydentów.

Cyberprzestępcy coraz częściej próbują skompromitować systemy płatnicze, zakłócać działanie instytucji atakami wykorzystującymi złośliwe oprogramowania ransomware, kraść lub niszczyć zasoby cyfrowe. O ile dawniej potrzeba było znacznej wiedzy do zaprojektowania cyberataku, przeprowadzenia go i uzyskania dostępu do systemu, o tyle teraz można taki gotowy atak kupić w formie „as a service”. W rezultacie grono napastników bardzo się poszerzyło. Przeprowadzane ataki mogą infiltrować system bankowy i jeśli pozostają długo niewykryte (a tak bywa często), prowadzą do kradzież informacji i strat finansowych o dużej skali.

Outsourcing i wewnętrzne zagrożenia

Z uwagi na zewnętrzne zagrożenia banki zainwestowały w ostatniej dekadzie duże pieniądze w ochronę swoich sieci i systemów przed cyberatakami. W odpowiedzi na to cyberprzestępcy zaczęli szukać nowych furtek i sposobów włamywania się. Z radością odkryli, że duże możliwości daje im łańcuch dostaw. Powszechna w biznesie decentralizacja IT nie ominęła bowiem i banków. Jeśli chodzi o obsługę informatyczną, organizacje świadczące usługi finansowe i ubezpieczeniowe w coraz większym stopniu polegają na zewnętrznych dostawcach. Wynajmowane firmy i ich specjaliści powinni być stale monitorowani pod kątem cyberbezpieczeństwa. Brak takiej kontroli może drogo kosztować – jak dotąd najpoważniejsze cyberataki, których ofiarą padały banki, były wynikiem luk w zabezpieczeniach we współużytkowanych systemach i sieciach zewnętrznych firm.

Wśród organizacji świadczących usługi finansowe są takie, które samodzielnie rozwijają swój software, ale wiele z nich korzysta także z oprogramowania dostarczanego przez firmy zewnętrzne. W badaniu przeprowadzonym przez Ponemon Institute zdecydowana większość respondentów dostrzega problem luk w zabezpieczeniach wprowadzonych przez strony trzecie. Mniej zaś niż połowa (43. proc.) stwierdza, że ich firma wymaga od zewnętrznego podmiotu przestrzegania standardów cyberbezpieczeństwa lub weryfikacji jego praktyk z obszaru security. Kolejnym poważnym problemem są zagrożenia wewnętrzne i ataki dokonywane przez działających w złej wierze pracowników lub będące skutkiem ich zaniedbań.

Do większości naruszeń bezpieczeństwa, także w firmach z sektora bankowego i ubezpieczeniowego, dochodzi wciąż w wyniku stosowanej przez cyberprzestępców socjotechniki – i to pomimo rosnącej świadomości pracowników oraz częstszych kampanii informujących o cyberzagrożeniach. Ataki phishingowe stają się coraz bardziej wyrafinowane, a ludzie – niestety – pozostają najsłabszym ogniwem w systemie obrony. Najczęstszym skutkiem ataków socjotechnicznych jest zwykle kradzież danych uwierzytelniających.

Problemy z bankowością internetową

Banki nie mają wyjścia. Z jednej strony muszą podnosić poziom obsługi klientów, a z drugiej coraz lepiej zabezpieczać ich dane. Pogodzenie jednego z drugim wcale nie jest łatwe. Wobec postępującej dominacji transakcji bezgotówkowych, instytucje finansowe coraz więcej inwestują w usługi mobilne i internetowe, które ułatwiają płatności i przelewy. Jednakże wykorzystywane do tego aplikacje wnoszą do systemu nowe luki, które trzeba usuwać.

Opublikowany w ub.r. raport „Mobile banking applications: security challenges for banks” firmy Accenture pokazuje, że 30 przebadanych aplikacjach bankowych, wykorzystywanych przez duże przedsiębiorstwa, ma co najmniej jedną znaną podatność na cyberatak. W co czwartej z nich znaleziono przynajmniej jedną „lukę wysokiego ryzyka”. Ich podatności dotyczyły niebezpiecznego sposobu przechowywania danych, niedoskonałego uwierzytelniania i możliwości modyfikowania kodu.

Problem z aplikacjami mobilnymi nie jest jedynym w obszarze bankowości internetowej. W badaniu przeprowadzonym przez Positive Technologies wykazano, że w przypadku internetowych serwisów finansowych sytuacja też jest niedobra. Według autorów raportu każda testowana przez nich witryna zawierała co najmniej jedną lukę o wysokim poziomie zagrożenia. W najczarniejszym scenariuszu, wykorzystujący taką lukę napastnik, może zdalnie uruchomić kod, aby skompromitować serwer, co doprowadzi do poważnych konsekwencji dla klientów banku. Niestety, tego rodzaju podatności często nie są uważane za poważne. Choć dość łatwe do naprawienia, mają przyporządkowany niższy priorytet. Tymczasem luki w zabezpieczeniach serwisu internetowego mogą zostać wykorzystane do zmian wyglądu witryny i spowodowania, by użytkownicy przekazywali cyberprzestępcom poufne informacje.

Czy rozwiązaniem jest chmura?

We wspomnianym wcześniej badaniu Ponemon Institute na pytanie: „Jakie oprogramowanie i technologie wnoszą największe ryzyko cyberzagrożenia dla firmy świadczącej usługi finansowe?” – najwięcej respondentów (60 proc.) odpowiedziało, że są to narzędzia migracji do chmury. Z kolei w raporcie „Chmura obliczeniowa w sektorze bankowym na świecie, w Europie i w Polsce”, przygotowanym przez Accenture we współpracy ze Związkiem Banków Polskich, część ankietowanych wskazała, że problemem jest samo nastawienie danego podmiotu do wykorzystywania usług chmurowych. Ci, którym udało się przełamać ogólny opór do chmury, wskazują, że kwestie związane z bezpieczeństwem stanowią problem także w świetle istniejących wewnętrznych regulacji.

Autorzy raportu Accenture i ZBP przekonują jednak, że mitem jest twierdzenie, jakoby chmura z natury była rozwiązaniem niosącym większe ryzyko. W praktyce może ona dla sektora bankowego okazać się bezpieczniejszym rozwiązaniem. Ich zdaniem, nikt na świecie nie inwestuje więcej w cyberochronę i nowoczesne rozwiązania w tym obszarze niż dostawcy chmurowi. Zabezpieczenia uzupełniane są restrykcyjnymi zasadami, co powoduje, że ryzyko naruszeń bezpieczeństwa w chmurze jest zwykle mniejsze niż w przypadku korzystania z innej infrastruktury.

Podobne artykuły

Z czym na NIS2?

Jakie produkty, rozwiązania i usługi powinny szczególnie zainteresować klientów w kontekście wchodzącej w życie w październiku tego roku dyrektywy?

MFA: uciążliwa przeszkoda dla hakera

Wysoka skuteczność ataków phishingowych, regulacje prawne i zmiany w organizacji pracy przyczyniły się do postępującej adaptacji systemów uwierzytelniania wieloskładnikowego. Stają się one bardzo ważnym elementem w strategii bezpieczeństwa IT.

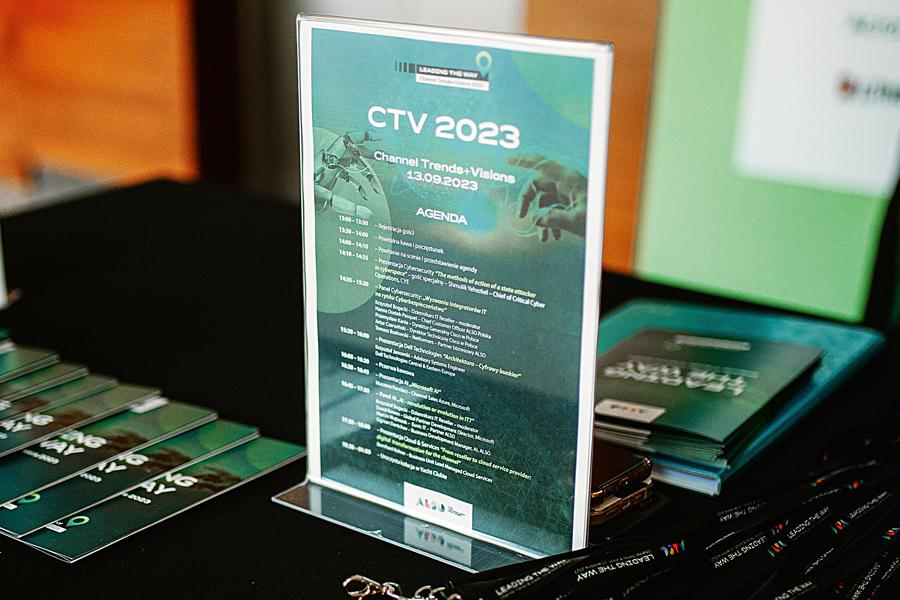

ALSO Channel Trends+Visions 2023: cyberbezpieczeństwo na fali wznoszącej

Zagrożenia i szanse związane z cyberbezpieczeństwem i sztuczną inteligencją zdominowały tegoroczną konferencję technologiczną dla partnerów największego europejskiego broadlinera.