Knox Customization: nowe możliwości dla partnerów

Samsung poszerzył funkcjonalność platformy Knox, służącej do ochrony wymiany informacji za pomocą urządzeń mobilnych. Dla resellerów oznacza to nowe możliwości generowania przychodów.

Rozwiązanie Knox Customization ułatwia pracę przede wszystkim administratorom IT, ale nie tylko (o czym w dalszej części artykułu). Otóż klient otrzymuje wstępnie skonfigurowany system, na który składają się rozmaite profile użytkowania sprzętu mobilnego przez pracowników. Przykładowo za pomocą takich predefiniowanych ustawień można zablokować ściąganie na telefon dowolnych programów z sieci, a umożliwić wgrywanie specyficznych aplikacji firmowych. Jest także opcja zmiany ekranu powitalnego, np. z logo firmy. Są profile określające politykę zarządzania zabezpieczeniami (chociażby jak długie ma być hasło dostępu) i zmieniające ustawienia smartfonu (w tym wyłączenie GPS lub aparatu fotograficznego). Profili może być wiele i można je generować w niemal dowolny sposób dla konkretnego klienta, np. zastosować inne ustawienia dla handlowców, a inne dla działu księgowości. Generalnie da się tak skonfigurować urządzenia, by zapobiec naruszeniom zasad bezpieczeństwa przez pracowników (i osoby postronne), co obecnie stanowi jedno z największych zagrożeń dla firm.

Administrator się nie napracuje

Dla administratorów IT w firmach Knox Customization jest bardzo wygodnym narzędziem do zarządzania, zwłaszcza dla tych z korporacji liczących setki czy tysiące pracowników. Ręczna konfiguracja profili zabezpieczeń dla każdego smartfonu z osobna wymaga dużego nakładu pracy, bo na jeden telefon trzeba poświęcić 10–15 min.

– Należy podkreślać w rozmowach z klientami, że zmiany nie wymagają pracy nad pojedynczymi urządzeniami – zaznacza Łukasz Kosuniak, odpowiedzialny za marketing B2B w Samsungu.

Ze względu na możliwość elastycznego predefiniowania profili integrator powinien dowiedzieć się, jak i nad czym pracują ludzie w danej firmie, posługując się urządzeniami mobilnymi, i zaproponować odpowiednie ustawienia. Po ustaleniu szczegółów i zakontraktowaniu wdrożenia reseller udostępnia profile, które są następnie przez smartfony pobierane automatycznie po podłączeniu do Internetu. Integrator zarabia w takim przypadku przede wszystkim na sprzedaży licencji. Warto też proponować szkolenia, zaś w mniejszych przedsiębiorstwach, które nie mają własnych działów IT, można również przejąć rolę administratora i czerpać z tego profity.

Rozmawiając z klientami, należy podkreślać bardzo dobrą jakość zabezpieczeń Knox i dużą wygodę użytkowania. System tworzy odrębne, ściśle chronione środowisko danych i aplikacji w urządzeniu mobilnym, kontrolowane przez administratora, a wykorzystywane przez użytkownika, całkowicie odseparowane od prywatnej strefy telefonu (na poziomie software’u powstają w istocie dwa telefony), z której do firmowego środowiska nie przenikną żadne zagrożenia. Także w drugą stronę, czyli do strefy prywatnej, żadne dane nie wyciekną. Ponadto – co istotne – Samsung Knox to jedyny system zabezpieczeń mobilnych wykorzystujący szyfrowanie sprzętowe, przez co obciążony jest maksymalnie tylko jeden z wielu procesorów urządzenia (dla odróżnienia szyfrowanie programowe zajmuje więcej niż jeden procesor, spowalniając działanie całego urządzenia i jednocześnie zwiększając drastycznie zużycie baterii). Z doświadczenia Samsunga wynika, że to kluczowa cecha dla wielu przedsiębiorców. Nikt nie lubi, gdy w połowie dnia roboczego w telefonie lub tablecie wyczerpie się akumulator, i to akurat wtedy, kiedy jesteśmy z dala od źródła zasilania elektrycznego.

Specjalizacja w cenie

Knox Customization może znaleźć zastosowanie nie tylko w korporacjach. Kolejną grupą potencjalnych nabywców są firmy, które korzystają z urządzeń dedykowanych. Chodzi o sprzęt zakupiony do ściśle określonego celu.

– Klienci coraz częściej potrzebują urządzeń i aplikacji do konkretnych zastosowań. To wyraźny trend na rynku – zauważa Łukasz Kosuniak.

Użytkownikami sprzętu mobilnego mogą być różne służby (jak policja, straż miejska, firmy energetyczne i ochroniarskie), pracownicy szpitali, szkół, sklepów. Wszystkie te podmioty potrzebują smartfonów albo tabletów do wąskiego zakresu zastosowań, co można zdefiniować dzięki profilom, wyłączając ryzykowne funkcje za pomocą Knox Customization. W efekcie służby mogą korzystać tylko z ustalonej puli aplikacji i sposobu łączności. W tablecie wystawionym jako tzw. kiosk informacyjny w sklepie, punkcie usługowym czy urzędzie da się programowo wyłączyć niektóre klawisze i funkcje, aby np. jakiś dowcipniś czegoś nie zmienił.

Kolejną grupą użytkowników Knox Customization są firmy oferujące sprzęt mobilny w ramach programów motywacyjnych i lojalnościowych. W Polsce takie sytuacje miały już miejsce w niektórych bankach i dużych sieciach handlowych. Ich klient jako nagrodę w konkursie – czy też za lojalność lub za założenie określonego rodzaju konta – otrzymywał smartfon Samsunga wraz z chronioną przez system Knox aplikacją do usług bankowych lub do komunikacji z klientem. A to według producenta bardzo skuteczne narzędzie. Wiadomości przekazywane bezpośrednio na smartfon otwiera ponad 90 proc. użytkowników, a w przypadku mailingu odsetek ten wynosi jedynie kilka procent. Bank czy inna instytucja zyskuje więc bardzo skuteczną drogę przekazywania informacji o promocjach i nowej ofercie.

Paweł Lisowski

Senior Business Solutions Specialist, Samsung Electronics

Razem z Knox Customization warto proponować rozwiązanie Knox Workspace Premium, które zapewnia łatwe zdalne aktualizowanie, usuwanie firmowych danych i zablokowanie dostępu do nich w razie kradzieży lub zgubienia telefonu. Rozmawiając z klientami, należy ich uspokoić, że poufne dane nie są przechowywane w konsoli zarządzania, do której dostęp ma integrator. Tego typu wątpliwości niekiedy się pojawiają, tymczasem dane są przetwarzane na smartfonie lub tablecie i serwerze klienta.

– Firmy przekonuje to, że wybierając takie rozwiązanie, będzie zawsze mieć bezpośredni kontakt z klientem – podpowiada Łukasz Kosuniak.

Nowe przepisy, większe ryzyko

Warto uświadamiać firmom, że w 2018 r. wejdą nowe przepisy dotyczące ochrony danych osobowych, co wiąże się ze wzrostem kar za naruszenie zasad – sięgną do 4 proc. globalnych obrotów firmy. Już teraz przedsiębiorcy powinni się do tego przygotować, a resellerzy mają okazję wyprzedzić konkurencję, zanim ta zainteresuje się tematem. Trzeba pamiętać, że nierzadko z systemów CRM pracownicy mogą korzystać w swoich niezabezpieczonych telefonach, co w świetle nowych przepisów byłoby bardzo ryzykowne.

Generalnie integratorzy powinni coraz częściej pełnić rolę doradczą. Warto dowiedzieć się na przykład, jaki jest sposób uwierzytelniania przy dostępie do poufnych danych. Co się stanie, gdy telefon zostanie zgubiony? I jaka jest polityka cyfrowej ochrony u klienta? Należy wskazać użytkownikowi obszar, który stwarza ryzyko, i zaproponować odpowiednie zabezpieczenia za pomocą Samsung Knox.

Przyda się doświadczenie w zarządzaniu

Knox Customization łatwiej będzie zaoferować integratorom zarządzającym komputerami i serwerami w przedsiębiorstwach, bo mają już doświadczenie w zarządzaniu sprzętem, a klient im ufa i rozumie znaczenie takiej ochrony. Ponadto można przynajmniej częściowo przenieść już zdefiniowane polityki bezpieczeństwa z PC do profili zarządzania sprzętem mobilnym. Zarówno pecetami, jak i innymi urządzeniami wystarczy zarządzać za pomocą jednej konsoli. W efekcie integrator może nawet dwukrotnie zwiększyć przychody przy stosunkowo niewielkich nakładach. Przykładowo jeśli w firmie działa 100 komputerów, to zapewne w użyciu jest podobna liczba urządzeń mobilnych.

Knox Customization powinny zainteresować się także firmy specjalizujące się w zarządzaniu licencjami. Trzeba uświadamiać klientom, że jest ono potrzebne nie tylko w kontekście komputerów i serwerów, lecz także urządzeń mobilnych.

Potencjalni użytkownicy rozwiązań Samsung Knox Customization

>> korporacje i firmy, które muszą zarządzać sprzętem mobilnym

>> firmy i przedsiębiorstwa korzystające ze specjalistycznych urządzeń i aplikacji

>> firmy oferujące programy motywacyjne i lojalnościowe

Podobne artykuły

Najlepsze tanie smartfony z 5G: na jaki model się zdecydować?

Telefony 5G znajdują się już w ofercie niemal każdego producenta smartfonów, ale znalezienie tanich modeli 5G jest nieco trudniejsze. Dlatego stworzyliśmy listę, która przedstawi niektóre z najlepszych tegorocznych budżetowych smartfonów 5G różnych marek dostępnych obecnie na polskim rynku.

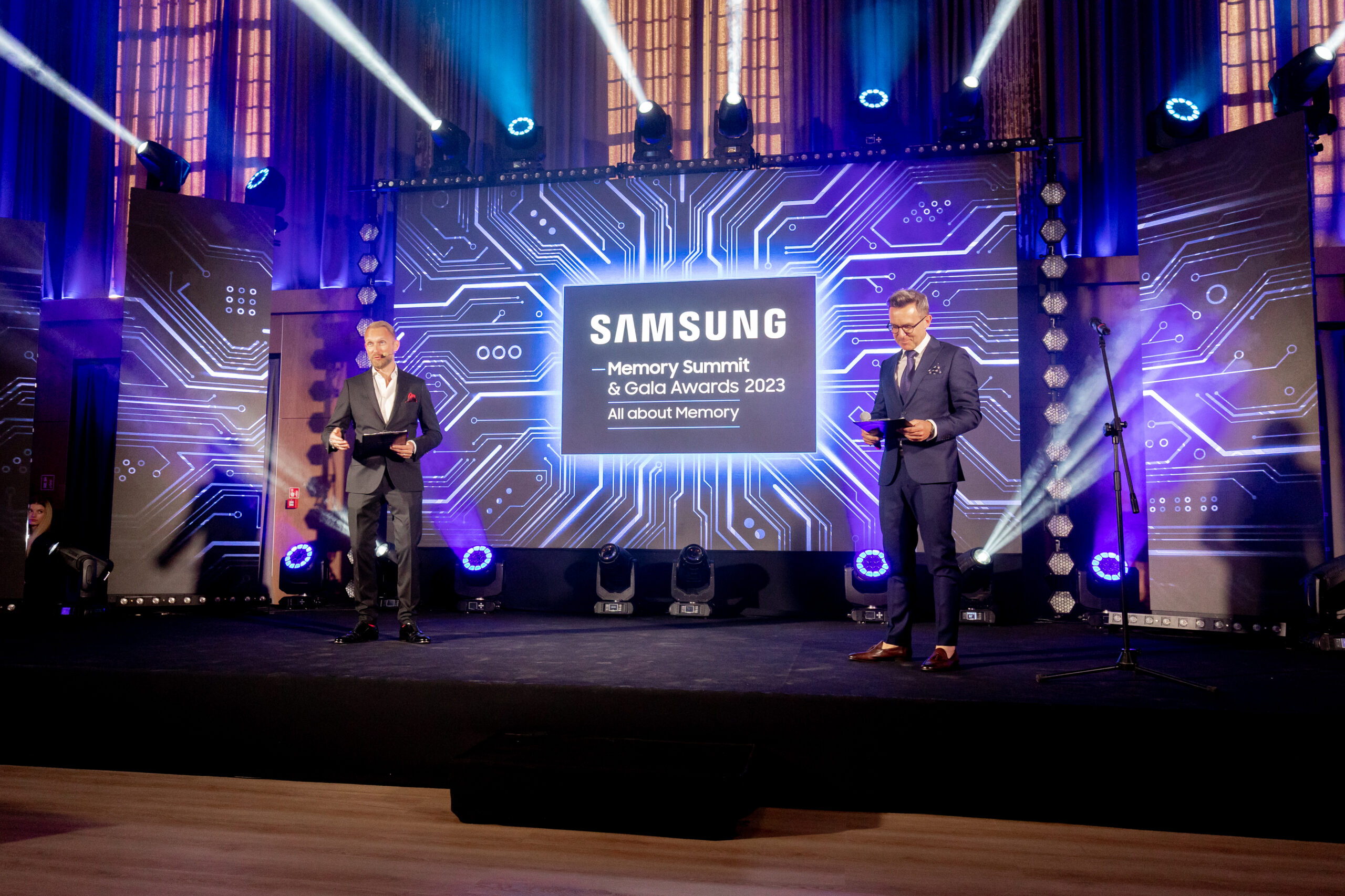

Samsung Memory z trzema kartami

Wiele wskazuje na to, że Samsung Memory Summit na stałe weszło do kalendarza cyklicznych spotkań, organizowanych przez Samsung Electronics. Podczas drugiej edycji wydarzenia dywizji Memory firma przedstawiła plany rozwoju i nagrodziła wyróżniających się partnerów.

LinkedIn Park

Co miesiąc sprawdzamy, o czym branża IT (i nie tylko) dyskutuje na LinkedIn – największym biznesowym portalu społecznościowym.