RODO a cyberbezpieczeństwo mobilne

Chociaż model „Bring Your Own Device” (BYOD) brzmi w teorii jak jedno z podstawowych założeń Przemysłu 4.0, w rzeczywistości jest często trudny do wdrożenia ze względów bezpieczeństwa.

Zwłaszcza teraz, gdy działy IT przedsiębiorstw muszą wziąć pod uwagę wymogi związane z rozporządzeniem o ochronie danych osobowych (RODO), które zacznie obowiązywać już w maju 2018 r. Wiele osób zdaje sobie sprawę z ryzyka, jakie niesie ze sobą wykorzystywanie prywatnych urządzeń w środowisku biznesowym. W szczególności wtedy, gdy nie są one zintegrowane z właściwym rozwiązaniem do zarządzania.

Mimo tego, że coraz większe znaczenie zyskują takie hasła jak „Corporate owned, business only” (COBO) czy „Corporate owned, personally enabled” (COPE), wykorzystywanie różnych urządzeń w ramach codziennych obowiązków firmowych jest niemożliwe do powstrzymania. Niezbędne jest zatem opracowanie właściwych zasad polityki bezpieczeństwa w zakresie mobilnych urządzeń końcowych – nie tylko ze względu na regulacje RODO, ale również mając na względzie ochronę przed atakami cyberprzestępców.

RODO: informacje dodatkowe

Przygotowanie i odpowiednia obsługa mobilnych urządzeń końcowych wykorzystywanych w przedsiębiorstwie nie wystarczy, aby zagwarantować zgodność z RODO – urządzenia i rozwiązania muszą zapewniać niezbędne zabezpieczenia.

Należy przestrzegać poniższych zasad:

Bezpieczeństwo danych: Urządzenia mobilne i systemy operacyjne już na etapie projektu powinny być zgodne z firmową polityką bezpieczeństwa, w tym ochrony danych osobowych. Mimo to administratorzy przed uruchomieniem urządzenia powinni sprawdzić wszystkie wprowadzone ustawienia i monitorować szyfrowanie danych.

Minimalizacja danych: Niektóre aplikacje wymagają podania dużej ilości danych osobowych, dlatego administratorzy powinni wziąć pod uwagę możliwość wprowadzenia zakazu stosowania takich programów.

Dokładność: Opcja wstępnej konfiguracji ustawień aplikacji zapewnia prawidłowe wykorzystanie danych, korzystając z niej administrator ma możliwość prostego usuwania błędów oraz odpowiedniego i przejrzystego protokołowania.

Odpowiedzialność: Przedsiębiorstwo musi być w stanie wykazać zgodność z zasadami RODO, a każde naruszenie przepisów w zakresie ochrony danych (np. utrata końcowego urządzenia mobilnego) musi zostać niezwłocznie zgłoszone właściwej jednostce – niezastosowanie się do przepisów podlega karze pieniężnej. Wymaga to opracowania firmowych reguł polityki bezpieczeństwa, które będą jasne i zrozumiałe dla każdego pracownika.

Kompleksowa obsługa urządzeń i aplikacji

Pomocnym narzędziem może okazać się rozwiązanie do zarządzania urządzeniami mobilnymi w przedsiębiorstwie (EMM), które zapewnia wykonanie wszystkich zadań za pomocą jednego interfejsu i znaczne odciążenie pracy administratorów. Ważne składowe systemu EMM to:

– Zarządzanie urządzeniami mobilnymi (MDM): Im więcej standardowych procesów zostanie zautomatyzowanych za pomocą rozwiązania typu MDM, tym lepiej – poza usprawnieniem pracy oznacza to też zmniejszenie liczby błędów. Dzięki MDM administrator ma możliwość dokonywania różnych ustawień na urządzeniach niezależnie od wykorzystywanego systemu operacyjnego: parametry, takie jak nazwisko, domena i serwer, wprowadzane są za pośrednictwem jednolitej maski; dane dostępowe do połączenia z siecią VPN, Wi-Fi i korzystania z poczty elektronicznej są odpowiednio dystrybuowane, a ponadto ustalane są reguły dotyczące stopnia złożoności hasła lub automatycznej blokady w przypadku predefiniowanego czasu braku aktywności użytkownika. Do najważniejszych funkcji MDM należy również automatyczne sprawdzanie zgodności i niezwłoczne zgłaszanie ewentualnych naruszeń, jak na przykład ingerencja w oprogramowanie firmowe.

– Zarządzanie aplikacjami mobilnymi (MAM): Za pomocą rozwiązania do zarządzania aplikacjami mobilnymi administratorzy określają, które programy mogą być wykorzystywane przez pracowników. Odbywa się to za pośrednictwem tak zwanej czarnej i białej listy aplikacji zakazanych i dozwolonych. W zależności od profilu użytkownika i wytycznych dotyczących zgodności, listy te przesyłane są na urządzenie i stanowią tym samym skuteczną ochronę przed potencjalnie niebezpiecznymi lub niepożądanymi aplikacjami – na przykład takimi, które wymagają zbyt kompleksowego dostępu do firmowych danych.

– Zarządzanie zawartością mobilną (MCM): MCM określa zasady dotyczące przesyłania treści za pomocą urządzeń mobilnych. Jedna z opcji tego narzędzia służy do zezwalania użytkownikom na dostęp do specjalnych aplikacji kontenerowych dla Personal Information Management (PIM) oraz obsługi systemów zarządzania dokumentami. PIM obejmuje zarządzanie takimi danymi jak: lista kontaktów, kalendarz, notatki oraz e-maile, które należy całkowicie odizolować od innych danych. Wszystkie dane krytyczne przedsiębiorstwa znajdujące się w jednej aplikacji kontenerowej są chronione przed interakcją z programami „prywatnymi” lub przed złośliwym oprogramowaniem przenoszonym za pośrednictwem plików użytkownika sprzętu mobilnego. W celu zwiększenia bezpieczeństwa dane w aplikacji kontenerowej są szyfrowane. W przypadku utraty urządzenia administratorzy mogą zdalnie usunąć zawarte w nim treści.

Client Management i EMM staje się UEM

Wiele przedsiębiorstw coraz częściej decyduje się na wybór narzędzia do ujednoliconego zarządzania urządzeniami końcowymi w celu obsługi nie tylko używanych przez pracowników urządzeń mobilnych, ale rozwiązań, takich jak Internet rzeczy (IoT). Wszystkie urządzenia końcowe – niezależnie od tego, czy są to komputery stacjonarne, tablety czy smartfony – mogą być zarządzane i zabezpieczane za pomocą rozwiązania UEM. Z analizy IDC wynika, że liczba urządzeń końcowych wchodzących w skład Internetu rzeczy do 2020 r. będzie rosła na całym świecie o około 20 proc. Rocznie, osiągając poziom 30 miliardów. Podobnie wygląda to w przypadku firm: według IDC już dzisiaj liczba connected things przewyższa liczbę smartfonów i komputerów stacjonarnych w przedsiębiorstwach. Administratorzy IT muszą odpowiednio wcześnie zainwestować w narzędzia, które uproszczą i usprawnią ich pracę – takim rozwiązaniem może być baramundi Management Suite.

Wiele firm nie jest dostatecznie przygotowanych do wdrożenia RODO – rozporządzenie obejmuje nie tylko wprowadzenie bardziej rozbudowanej strategii bezpieczeństwa IT, lecz także optymalizację procesów zarządzania i obowiązek przeszkolenia wszystkich pracowników. Należy pamiętać, że ochrona urządzeń mobilnych wymaga szczególnej uwagi ze względu na to, jak często i intensywnie są wykorzystywane przez użytkowników i jakie zagrożenia generują.

Partnerów zainteresowanych zautomatyzowanym rozpoznawaniem i szybkim eliminowaniem luk w zabezpieczeniach zachęcamy do pobrania bezpłatnej dokumentacji.

Dodatkowe informacje na temat rozwiązania baramundi Management Suite:

Sebastian Wąsik, Country Manager na Polskę w baramundi software AG

e-mail: sebastian.wasik@baramundi.com, tel.: +48 666 352 002

Podobne artykuły

Data Act: użytkownik sam zdecyduje

Pojawiły się unijne regulacje, które w zamierzeniach ustawodawców mają ułatwić dostęp do danych i obrót nimi na rynku europejskim. Nakładają one nowe obowiązki na producentów sprzętu cyfrowego, dostawców usług przetwarzania danych i pośredników w obrocie danymi.

Akt w sprawie AI w kontekście RODO: 10 kluczowych informacji

Ochrona danych osobowych jest jednym z dwóch, oprócz prawa autorskiego, obszarów wywołujących największe kontrowersje prawne, jeśli chodzi o stosowanie sztucznej inteligencji.

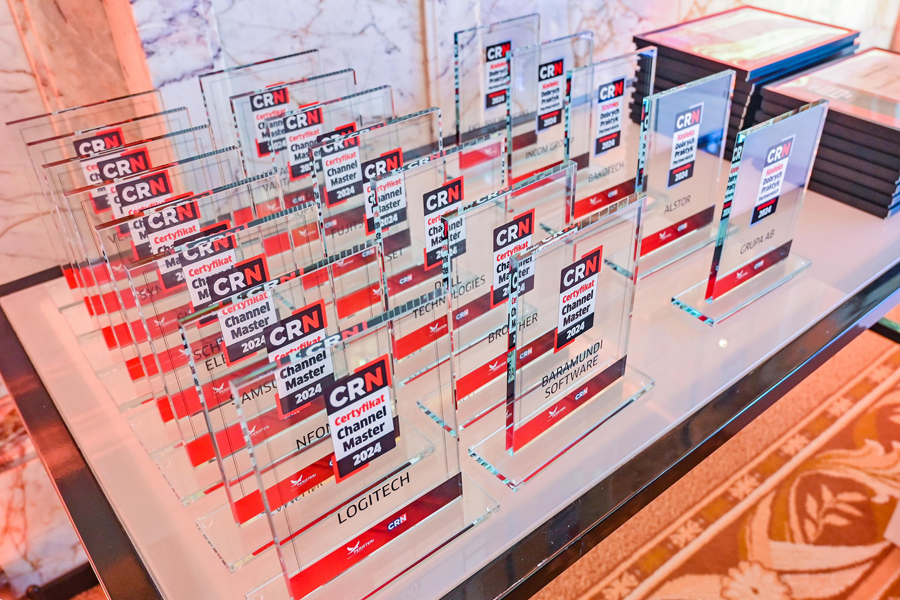

Channel Master 2024: zdobywcy certyfikatów!

Procedurę certyfikacji Channel Master, przeprowadzoną zgodnie z wytycznymi od integratorów IT, w tym roku pozytywnie przeszło piętnastu producentów. Certyfikat stanowi dowód najwyższej dbałości o wysokie standardy i jakość bieżącej obsługi oraz o rozwój ekosystemu partnerskiego.