Ivanti upraszcza wielowarstwową ochronę

Co roku w wyniku działań cyberprzestępców dwukrotnie rośnie liczba wycieków danych. Sięgają oni po wszelkie możliwe sposoby, aby napełnić swoje portfele lub kryptowalutowe konta. Ivanti uważnie przygląda się temu trendowi i proponuje rozwiązania, które zapewniają zabezpieczenie infrastruktury IT nawet w miejscach nie zawsze uznawanych za podatne na ataki.

Ten przypuszczony przez cyberprzestępców szturm można jednak zatrzymać. Wystarczy, że administratorzy IT nie tylko skupią się na technicznych aspektach zabezpieczeń, ale też stworzą odpowiednie procedury w przedsiębiorstwie oraz regularnie będą prowadzili szkolenia pracowników. Ma to szczególne znaczenie tam, gdzie dopuszcza się podłączanie do firmowej sieci sprzętu prywatnego lub pozwala użytkownikom na korzystanie z Internetu za pośrednictwem służbowych urządzeń mobilnych poza siedzibą przedsiębiorstwa.

Bardzo ważne jest również usprawnienie pracy administratorów. Powinni bardzo szybko reagować na nowe zagrożenia, a to możliwe jest tylko wtedy, gdy zautomatyzowane zostaną wykonywane przez nich, powtarzalne zadania. Ma to szczególne znaczenie, ponieważ w przypadku ponad 90 proc. ataków do szkód dochodzi już w pierwszej minucie od podjęcia działań przez cyberprzestępców.

Najważniejsze są aktualizacje

Znakomita większość wykorzystywanych obecnie przez złośliwe oprogramowanie luk została wykryta już wcześniej, a producenci „dziurawych” aplikacji stworzyli odpowiednie łatki. Tak było m.in. w przypadku wszystkich dużych ubiegłorocznych ataków za pomocą ransomware’u. Według badań zespołu Verizon RISK w 2015 r. w wielu atakach przestępcy wykorzystywali luki w oprogramowaniu, które powstało w… 2007 r.

Dla wszystkich ekspertów ds. bezpieczeństwa oczywiste jest, że regularne łatanie oprogramowania to obecnie jedna z najskuteczniejszych metod ochrony przed atakami. Jak jednak zapewnić systematyczną aktualizację oprogramowania na wszystkich komputerach bez konieczności wcześniejszego sprawdzania łatek pod kątem poprawności ich pracy czy zgodności z innym używanym w firmie oprogramowaniem oraz zatrudniania batalionu informatyków do przeprowadzenia ich instalacji?

Ivanti oferuje bogaty wybór narzędzi, które – dzięki zdefiniowanym przez producenta regułom polityki aktualizacji – zapewnią inwentaryzację wszystkich posiadanych przez klienta systemów operacyjnych i aplikacji (zarówno w środowiskach fizycznych, jak i wirtualnych), a następnie zweryfikują ich wersje i sprawdzą dostępność łatek, a w końcu zainstalują je. Producent proponuje również plug-in do oprogramowania zarządzającego Microsoft System Center Configuration Manager, który upraszcza proces instalowania aktualizacji przez konsolę SCCM. Wartość tego oprogramowania wynika m.in. z faktu, że Patch Manager for SCCM firmy Ivanti łata nie tylko różne systemy operacyjne, ale przede wszystkim oprogramowanie firm trzecich. Dzięki dostępności API oprogramowanie Ivanti może być integrowane z innymi rozwiązaniami ochronnymi, skanerami podatności na ataki oraz narzędziami konfiguracyjnymi i raportującymi.

Trzy pytania do…

Trzy pytania do…

Bogdana Lontkowskiego, dyrektora regionalnego Ivanti na Polskę, Czechy, Słowację i kraje bałtyckie

CRN Co obecnie stanowi największe wyzwanie dla firm w kontekście zabezpieczania ich zasobów IT?

Bogdan Lontkowski Niestety, wciąż bardzo wiele rzeczy. Przedsiębiorstwa często w ogóle nie są świadome tego, co posiadają, więc w konsekwencji nie wiedzą, co chronić. Nie aktualizują używanego oprogramowania, przez co zostawiają otwarte drzwi dla cyberprzestępców i to jest chyba dziś największe zagrożenie. Coraz częściej można spotkać się z – jak najbardziej błędną – opinią, że nie ma już sensu stosowanie antywirusów. A przede wszystkim, w firmach brakuje procedur, które klarownie opisywałyby, w jaki sposób należy dbać o środowisko IT, zarządzać uprawnieniami dostępu, edukować użytkowników i reagować w przypadku wystąpienia problemu.

CRN Opracowanie i stosowanie procedur ochronnych jest też jednym z głównych wymogów stawianych przez RODO…

Bogdan Lontkowski Dokładnie tak, dlatego ogromnie ważne jest skrupulatne przyjrzenie się całemu środowisku IT, nie tylko w jego technicznej warstwie. Widzimy, że coraz lepiej w tej dziedzinie radzą sobie nasi partnerzy. Stają się konsultantami biznesowymi, często ratując klientów przed niemałymi problemami. Dlatego zawsze gorąco namawiamy współpracujących z nami integratorów, aby rozwijali swoją ofertę usługową, niezależnie od działalności sprzedażowej.

CRN Czy Ivanti oferuje im specjalne licencje oprogramowania służącego właśnie do świadczenia usług?

Bogdan Lontkowski Tak, mamy w ofercie tego typu licencje, dzięki którym partnerzy zyskują dużą swobodę kreowania oferty. To oni pozostają użytkownikami oprogramowania, ale mogą zainstalować je i we własnej infrastrukturze, i u klienta. Może to być bardzo dobre uzupełnienie ich oferty eksperckiej, bazującej na modelowaniu procesów IT klienta i szkoleniu zarówno administratorów, jak i użytkowników. Oczywiście wymagamy też, aby pracownicy firm integratorskich ukończyli odpowiednie kursy i zyskali kwalifikacje na jak najwyższym poziomie.

Jeśli nie możesz załatać – blokuj!

Łatanie oprogramowania nie zda egzaminu w przypadku ataków dnia zerowego. Wykorzystywane w takiej sytuacji luki nie są znane autorom atakowanej aplikacji, więc siłą rzeczy nie mają jeszcze przygotowanej odpowiedniej aktualizacji. Istnieje też wiele firm, które – z różnych powodów – korzystają ze starych wersji nierozwijanego już oprogramowania, często opracowanego specjalnie na ich zlecenie. W przedsiębiorstwach czasami dochodzi także do zjawiska „shadow IT”, gdy użytkownicy bez wiedzy administratorów samodzielnie instalują potrzebne im do pracy oprogramowanie lub korzystają z nieautoryzowanych usług chmurowych.

Strategii postępowania w takich sytuacjach może być kilka. Restrykcyjna zakłada stworzenie białej listy dopuszczonych przez administratorów do użytku aplikacji i blokadę wszystkich pozostałych. Strategie mniej restrykcyjne mogą zakładać korzystanie także z aplikacji spoza listy. W takiej sytuacji jednak administratorzy powinni być wyposażeni w narzędzia, które na przykład w momencie wystąpienia zmasowanego, globalnego ataku, zagwarantują szybkie przejście do najbardziej rygorystycznego modelu, z zastosowaniem białej listy. Również w takim przypadku pomogą narzędzia firmy Ivanti – zapewniają bowiem bardzo bogaty zestaw funkcji ułatwiających zarządzanie aplikacjami i blokowanie wykonania nieautoryzowanego i niezaufanego kodu.

Ochrona w każdym punkcie

Ivanti ma także w ofercie zaawansowaną platformę służącą do ochrony urządzeń końcowych, która umożliwia stworzenie i wdrożenie globalnych reguł polityki bezpieczeństwa stacji roboczych, diagnozę stanu ich bezpieczeństwa i zdalne zarządzanie oraz raportowanie itd. Narzędzia te współpracują z opisanymi wcześniej rozwiązaniami Ivanti do zautomatyzowanego zarządzania aktualizacjami oraz uruchamianymi aplikacjami. Bez problemu możą być również używane z popularnymi aplikacjami anty-wirusowymi.

Oprogramowanie firmy Ivanti zawie-ra cały szereg funkcji, które administratorzy mogą wykorzystać do ochrony swojego środowiska IT. Jedną z reko-mendowanych (także w RODO) jest wymuszenie szyfrowania danych na podłączanych do komputera przenośnych urządzeniach pamięci (pendrive’ach i twardych dyskach). Można też zablokować uruchamianie skryptów pobranych z Internetu lub udzielać zgody na ich wykonywanie tylko przez wybrane aplikacje. Moduł skanujący zachowanie uruchomionych na komputerze procesów jest też w stanie szybko wykryć próbę równoczesnego zaszyfrowania wielu plików i zablokować ją, ponieważ to zjawisko ewidentnie wskazuje na działanie ransomware’u.

Administrator musi wiedzieć

Nawet najlepsze rozwiązania ochronne spełnią swoje zadanie tylko w połowie, jeśli nie będą informowały administratorów o aktualnym poziomie bezpieczeństwa oraz wykrytych problemach. W narzędziach firmy Ivanti to zagadnienie jest potraktowane bardzo po-ważnie. Osoby zarządzające środowiskiem IT, korzystając z oprogramowania tego producenta, mają pełny wgląd w informacje dotyczące jego ochrony. Mogą także w prosty sposób tworzyć raporty o różnym poziomie ogólności i złożoności przedstawianych informacji (dla zarządu, dyrektorów, kierowników linii biznesowych, użytkowników aplikacji itd.).

Rozwiązania te zapewniają integrację z wieloma innymi narzędziami do zarządzania infrastrukturą IT i monitorowania jej. Dzięki temu nie trzeba opracowywać skryptów ani zatrudniać dodatkowych osób, które byłyby odpowiedzialne wyłącznie za zapewnienie ciągłości pracy i mozolne wypełnianie arkuszy kalkulacyjnych z raportami.

Autoryzowanymi dystrybutorami oprogramowania Ivanti w Polsce są firmy: Alstor, Headtechnology oraz Prianto.

Dodatkowe informacje:

Bogdan Lontkowski, dyrektor regionalny

na Polskę, Czechy, Słowację i kraje bałtyckie, Ivanti, bogdan.lontkowski@ivanti.com

Podobne artykuły

Platformy do zarządzania komputerami i… okularami

Choć rynek systemów do zarządzania urządzeniami końcowymi zmierza w kierunku unifikacji, nie jest to droga usłana różami. Dostawcy tego typu rozwiązań muszą sprostać specyficznym potrzebom klientów i przystosowywać produkty do dynamicznych zmian zachodzących w świecie nowych technologii.

Siła neuronów w środowisku IT

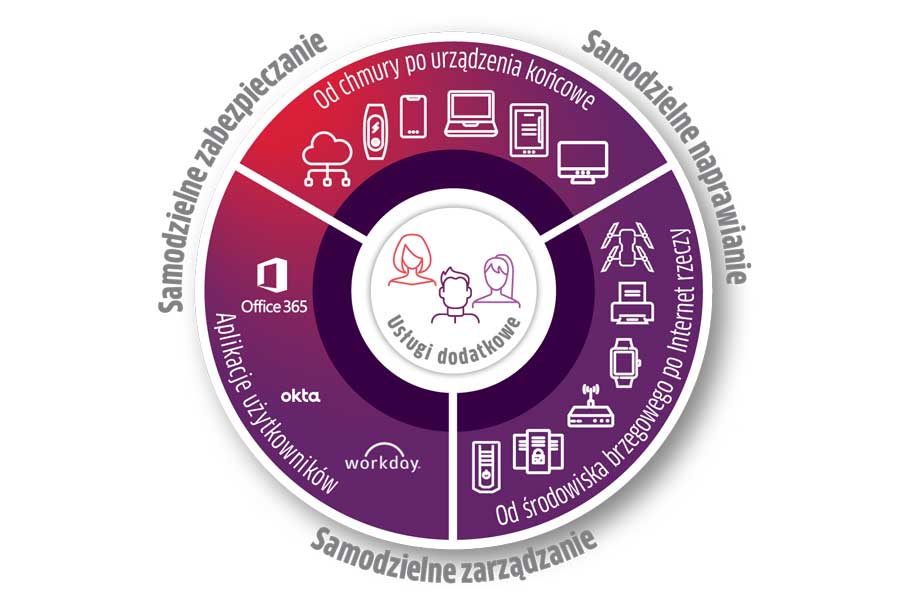

Platforma Ivanti Neurons zapewnia hiperautomatyzację działań administracyjnych w całym środowisku IT – od usług chmurowych aż po infrastrukturę brzegową. Dzięki temu umożliwia rozwiązywanie problemów informatycznych jeszcze zanim użytkownicy doświadczą ich konsekwencji.

Bezpieczny dostęp: MFA staje się standardem

Na początku pandemii budżety IT zostały przeznaczone głównie na zakup laptopów i rozwiązań do wideokonferencji. Obecnie klienci, posiadając już infrastrukturę do pracy zdalnej, muszą zadbać o zabezpieczenia, w tym ochronę dostępu – także w formie abonamentu.