Wydajne i bezpieczne sieci także w małych firmach

Pracownicy w MŚP potrzebują tak samo wydajnych komputerowych sieci przewodowych oraz Wi-Fi, jak w dużych przedsiębiorstwach. Rozwiązania przystosowane specjalnie do ich potrzeb ma w ofercie TP-Link.

Dla najmniejszych podmiotów producent przygotował rodzinę małych, gigabitowych przełączników z serii Easy Smart. Składają się na nią urządzenia 5-, 8-, 16- i 24-portowe, m.in. TL-SG108E, TL-SG1016DE i TL-SG1024DE. Bezpieczeństwo zasobów w sieci zapewnia opcja podzielenia jej na wirtualne segmenty (802.1Q VLAN). Przełączniki mają także funkcje ułatwiające administratorom monitorowanie ruchu sieciowego (np. mirrorowanie portów, zapobieganie pętlom) oraz diagnostyki stanu kabli. Natomiast dzięki mechanizmowi Quality of Service dla każdego portu i tagowaniu 802.1P można utrzymywać najwyższą przepustowość dla najważniejszych połączeń w firmowej sieci. Uzupełnieniem serii są przełączniki PoE, np. TL-SG108PE oraz TL-SG1016PE, służące do zasilania takich urządzeń jak kamery, telefony IP czy punkty dostępowe.

Do budowy sieci bezprzewodowych w małych firmach świetnie nadają się punkty dostępowe Omada EAP115, pracujące w standardzie 802.11n (300 Mb/s). Wyposażono je w funkcję Multi-SSID zapewniającą tworzenie podsieci (powiązanych z VLAN) dla różnych grup użytkowników (administratorów, pracowników, gości). Zarządzanie punktami dostępowymi EAP115 odbywa się na dwa sposoby: za pomocą bezpłatnego oprogramowania EAP Controller lub sprzętowego kontrolera Omada Cloud OC200.

Urządzenia Omada zostały zaprojektowane tak, aby zagwarantować korzystanie z sieci dużej liczbie użytkowników znajdujących się na rozległym obszarze bez problemów ze stabilnością, typowych dla często stosowanych w firmach domowych routerów. Dlatego rekomendowane są do pracy w hotelach, sklepach, szkołach, restauracjach itp. Z łatwością można je zamontować na ścianie lub suficie, a dzięki zgodności ze standardem PoE nie trzeba prowadzić kabli zasilających.

Uwierzytelnianie użytkowników w sieci bezprzewodowej udostępnianej przez EAP115 może odbywać się przez stronę powitalną. Aby użytkownik uzyskał dostęp do sieci, musi wykonać wymagane działania – zatwierdzić warunki jej użytkowania, podać kod SMS lub zalogować się do systemu za pomocą danych udostępnionych przez uprawnionego pracownika. Może korzystać z sieci po zweryfikowaniu tych działań przez odpowiedni serwer lub bazę danych przygotowaną przez administratora sieci.

Najważniejsza jest jakość transmisji

W przedsiębiorstwach średniej wielkości administratorzy z pewnością docenią przełączniki z serii Smart, np. 18-portowy T1600G-18TS oraz 28-portowy T1600G-28TS. Poza funkcjami z niższej serii zapewniają obsługę routingu statycznego L2+ oraz użyteczne mechanizmy zabezpieczające (m.in. Storm Control chroni przed występowaniem zjawiska „burzy rozgłoszeniowej” pakietów Broadcast, Multicast oraz Unicast). Natomiast funkcja Quality of Service dla warstw od 2. do 4. gwarantuje znaczącą optymalizację transmisji danych, co ma szczególne znaczenie przy przesyłaniu dźwięku i obrazu. Warto zwrócić uwagę również na gigabitowy przełącznik T1600G-28PS, który można wykorzystać do zasilania podłączonych do niego urządzeń zgodnych ze standardem PoE 802.3af/at (do 30 W na port, z całkowitym budżetem mocy wynoszącym 192 W).

W przedsiębiorstwach średniej wielkości administratorzy z pewnością docenią przełączniki z serii Smart, np. 18-portowy T1600G-18TS oraz 28-portowy T1600G-28TS. Poza funkcjami z niższej serii zapewniają obsługę routingu statycznego L2+ oraz użyteczne mechanizmy zabezpieczające (m.in. Storm Control chroni przed występowaniem zjawiska „burzy rozgłoszeniowej” pakietów Broadcast, Multicast oraz Unicast). Natomiast funkcja Quality of Service dla warstw od 2. do 4. gwarantuje znaczącą optymalizację transmisji danych, co ma szczególne znaczenie przy przesyłaniu dźwięku i obrazu. Warto zwrócić uwagę również na gigabitowy przełącznik T1600G-28PS, który można wykorzystać do zasilania podłączonych do niego urządzeń zgodnych ze standardem PoE 802.3af/at (do 30 W na port, z całkowitym budżetem mocy wynoszącym 192 W).

Z kolei do budowy infrastruktury Wi-Fi w średnich firmach idealnie nadaje się gigabitowy punkt dostępowy EAP225, zasilany przez PoE (802.3af) i działający w standardzie 802.11ac. Zapewnia równoczesne rozgłaszanie sygnału sieciowego w paśmie 2,4 GHz (450 Mb/s) oraz 5 GHz (867 Mb/s), dzięki czemu łączny transfer w obu pasmach może wynieść nawet 1317 Mb/s. Gwarancję tak dużych prędkości transmisji daje również standard MU-MIMO (Multi-User MIMO). Dołączone do EAP225 oprogramowanie zapewnia centralne zarządzenie infrastrukturą bezprzewodową, składającą się z setek urządzeń firmy TP-Link. Model ten występuje również w wersji odpornej na warunki atmosferyczne (EAP225-Outdoor) oraz do montażu w puszce podtynkowej (EAP225-Wall).

Na zdjęciu

18-portowy gigabitowy przełącznik TP-Link T1600G-18TS z dwoma światłowodowymi portami SFP zapewniającymi łączność z innymi urządzeniami na odległość do 10 km

Dodatkowe informacje:

Robert Gawroński, SMB Channel Manager, TP-Link, robert.gawronski@tp-link.com

Autoryzowani dystrybutorzy TP-Link w Polsce:

AB, ABC Data, Komputronik, NTT System i Veracomp.

Podobne artykuły

Sieci na nowy rok

W artykule podjęliśmy próbę odpowiedzi na pytanie o możliwości, funkcje czy udogodnienia, na jakie użytkownicy urządzeń sieciowych powinni zwrócić szczególną uwagę w 2024 r.

TP-Link Omada SDN: multigigabitowa przepustowość

Platforma TP-Link Omada SDN integruje infrastrukturę sieciową, zapewniając sterowanie z chmury za pomocą jednego interfejsu. Pozwala to na stworzenie łatwej w zarządzaniu, a jednocześnie skalowalnej i bezpiecznej sieci, która poradzi sobie z gwałtownie rosnącym ruchem.

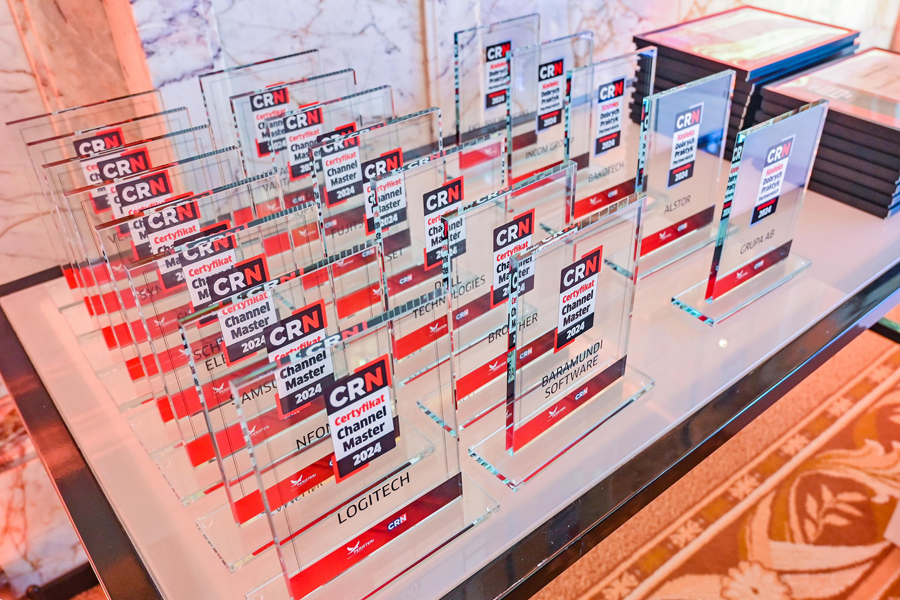

Channel Master 2024: zdobywcy certyfikatów!

Procedurę certyfikacji Channel Master, przeprowadzoną zgodnie z wytycznymi od integratorów IT, w tym roku pozytywnie przeszło piętnastu producentów. Certyfikat stanowi dowód najwyższej dbałości o wysokie standardy i jakość bieżącej obsługi oraz o rozwój ekosystemu partnerskiego.