PAM wspiera najlepsze praktyki

Czy klient, który zabezpieczył swoje środowisko informatyczne przy użyciu takich narzędzi jak SIEM i IDS/IPS, powinien jeszcze zaprzątać sobie głowę zarządzaniem dostępem uprzywilejowanym? Odpowiedź jest prosta.

Wobec coraz większej potrzeby zachowania zgodności ze standardami bezpieczeństwa (RODO na horyzoncie…) i konieczności korzystania z usług zewnętrznych firm pełna kontrola użytkowników, którym przydzielono w systemie prawa administratorów, staje się jednym z priorytetów.

Zanim jednak klient zdecyduje się na skorzystanie z narzędzia PAM (Privileged Access Management), musi być świadomy bieżącego stanu zabezpieczeń swojej infrastruktury i wynikających z niego potrzeb. Bez wiedzy, kto ma dostęp do których zasobów w firmie, nie ma mowy o pełnej kontroli. Użytkownicy powinni mieć przyznane tylko prawa do systemów (przełączniki, routery, serwery Windows/Linux, aplikacje), które są uzasadnione wyznaczonymi im zadaniami.

Aby infrastruktura była w pełni chroniona, bezpieczny dostęp musi być jedynym z możliwych. Pozostawienie innych form zdalnego dostępu jest jak zamknięcie na klucz głównego wejścia i otwarcie na oścież tylnych drzwi.

Rozwiązania PAM ułatwiają realizację najlepszych praktyk w zarządzaniu dostępem uprzywilejowanym, ograniczając dostęp użytkowników tylko do tych systemów i zasobów, których potrzebują. Pracownicy logują się za pomocą lokalnych kont systemowych lub administracyjnych bez użycia haseł typu root. Proces ten odbywa się z wykorzystaniem centralnego repozytorium, w którym hasła root są przechowywane i chronione, więc nie są one nigdy ujawniane użytkownikom. W rezultacie nie mogą oni ominąć rozwiązania PAM i zalogować się bezpośrednio do urządzenia bądź aplikacji.

Paweł Rybczyk

Paweł Rybczyk

Business Developer CEE&Russia, WALLIX

Zarządzanie dostępem uprzywilejowanym stało się koniecznością w ochronie kluczowych systemów, danych i strategicznych zasobów. Klienci nie mogą już dłużej polegać wyłącznie na zabezpieczeniach instalowanych na brzegu swoich sieci. Zapewnienie bezpieczeństwa oznacza obecnie sprawowanie pełnej kontroli nad użytkownikami uprzywilejowanymi, dającej wgląd w ich działania i dostęp do różnych zasobów firmowych. WALLIX Bastion to najszybszy sposób na zachowanie zgodności ze standardami bezpieczeństwa i obronę przed zagrożeniami, zarówno wewnętrznymi, jak i zewnętrznymi.

PAM umożliwia także wgląd w działania każdego użytkownika w czasie rzeczywistym i oferuje narzędzie do rejestrowania poszczególnych czynności w celu późniejszej kontroli. Może być ona potrzebna do znalezienia dowodów i źródła kradzieży danych lub innych wrogich zachowań. Dodatkowo wgląd i nagrania pokazują, jak wykorzystywany jest dostęp uprzywilejowany przez wewnętrznych i zewnętrznych użytkowników. Dostarcza to wskazówek, jak można udoskonalić bieżące polityki bezpieczeństwa i stosowane procedury. Dodatkowo użytkownicy – wiedząc, iż są obserwowani – będą się powstrzymywać od złośliwych działań i popełniać mniej błędów.

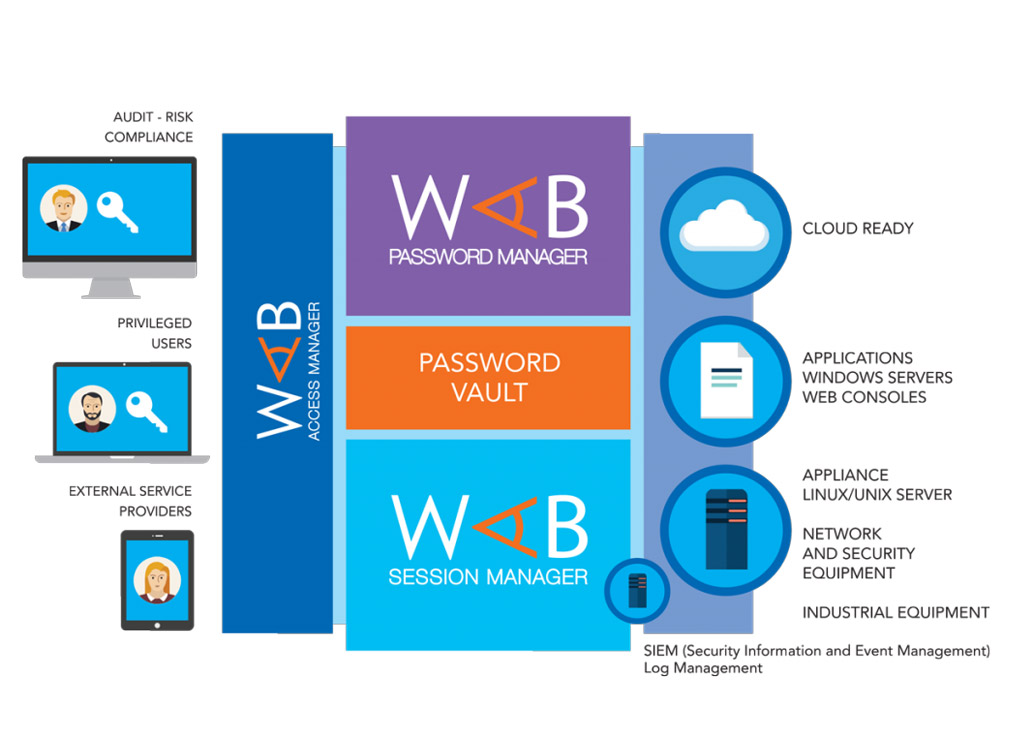

Rozwiązaniem PAM wspierającym najlepsze praktyki zarządzania dostępem uprzywilejowanym i umożliwiającym ich stosowanie jest WALLIX Bastion. Jego elementy to:

– Session Manager: śledzi i monitoruje wszystkich uprzywilejowanych użytkowników w firmie, dostarczając nagrania i ścieżki audytu do wykorzystania przy późniejszej kontroli i w celu wprowadzania compliance.

– Password Manager: zabezpiecza i szyfruje wszystkie hasła w centralnym repozytorium. Zwiększa to ochronę przez wyeliminowanie posiadania przez użytkowników praw dostępu typu root do systemów krytycznych w przedsiębiorstwie. Kolejną istotną funkcją jest rotacja haseł lub kluczy SSH. Password Manager umożliwia aplikacjom działającym w ramach firmowej infrastruktury dostęp do „sejfu”, gdzie przechowywane są hasła, i elastyczne korzystanie z danych do uwierzytelniania w komunikacji z innymi programami.

– Access Manager: pojedynczy centralny punkt dostępu do wszystkich systemów i danych, niezależnie od lokalizacji geograficznej użytkownika. Jeśli jest taka potrzeba, prawa dostępu do różnych zasobów przydziela lub odbiera osoba o statusie superadministratora.

Wymienione narzędzia są dostępne za pomocą pojedynczej scentralizowanej konsoli, którą można zintegrować z istniejącą infrastrukturą bezpieczeństwa.

Dodatkowe informacje: Paweł Rybczyk, Business Developer CEE&Russia, WALLIX, prybczyk@wallix.com.

Dystrybutorem WALLIX-a w Polsce jest Veracomp, kontakt: Anna Armata, tel. 601 435 750, anna.armata@veracomp.pl.

Podobne artykuły

Senhasegura: bat na nieuczciwych usługodawców

System PAM, opracowany przez specjalistów Senhasegura, posiada wyróżniki, które pozwalają korzystać z niego w nietypowych zastosowaniach. Co istotne, można go zaoferować również mniejszym przedsiębiorstwom.

PAM alternatywą dla VPN

Zabezpieczanie zdalnej łączności z firmowymi zasobami za pośrednictwem tunelowania VPN przestało być obecnie wystarczającym rozwiązaniem. Najskuteczniejszą alternatywą w sytuacji, gdy nowoczesna architektura uniemożliwia korzystanie z klasycznego VPN-a, są bezagentowe systemy klasy Privileged Access Management (PAM).

Monitoring infrastruktury IT: być o krok przed hakerem

Różnorodność narzędzi do monitorowania infrastruktury IT może przyprawić o ból głowy. Dobrze zatem, że wciąż pojawiają się nowe koncepcje i rozwiązania, które dają nadzieję na opanowanie rosnącego chaosu.